por Dantia | Mar 18, 2025

Detén el phishing, protege tus datos, confía en tu bandeja de entrada. Los ciberataques por correo electrónico son cada vez más sofisticados y ponen en riesgo a las empresas con intentos de phishing, suplantación de identidad y malware. Sophos Email Security es una solución en la nube diseñada para proteger a tus usuarios y la información crítica de tu empresa con tecnología avanzada basada en inteligencia artificial y Machine Learning.

Características esenciales de Sophos Email

Sophos Email utiliza análisis avanzados basados en Machine Learning para identificar ataques de suplantación de identidad, phishing y estafas de correo electrónico corporativo. Además, autentica los remitentes, protege las URLs y utiliza espacios seguros en la nube para bloquear estos ataques.

Z

Sophos Email bloquea el malware, ransomware y otras amenazas utilizando su sistema de protección multicapa, que incluye inteligencia artificial de Deep Learning y análisis de comportamiento, previniendo que amenazas lleguen a la bandeja de entrada.

La solución escanea automáticamente los mensajes y adjuntos en busca de datos sensibles, protegiendo la información con políticas DLP (Prevención de Pérdida de Datos). Además, ofrece opciones de cifrado como TLS, S/MIME y cifrado de archivos adjuntos para garantizar la seguridad de los datos en tránsito.

Sophos Email se integra rápidamente con Microsoft 365, proporcionando una protección avanzada sin necesidad de redireccionar registros MX. La protección continua posentrega elimina automáticamente los correos de phishing tan pronto como cambian las amenazas.

s

A través de Sophos XDR Data Lake, Sophos Email permite compartir información sobre amenazas entre diferentes soluciones de seguridad (como protección de endpoints y servidores), mejorando la visibilidad y la respuesta ante amenazas en toda la infraestructura.

h

Sophos Email ofrece paneles de control claros con informes detallados sobre amenazas, actividad de mensajes, infracciones de DLP, y el estado de las amenazas. Estos informes ayudan a las organizaciones a mantenerse informadas sobre los eventos de seguridad y a tomar decisiones informadas para reforzar la protección.

Protege tu empresa con Sophos Email y garantiza la seguridad de tu correo electrónico y datos sensibles

¿Cuánto cuesta Sophos Email?

Por cada cuenta al mes / IVA no incluido

Protección del Correo Electrónico por Dominio contra el phishing avanzado.

R

Reglas de flujo de correo de Microsoft 365

R

Protección posentrega para Microsoft 365

R

Escaneado de malware y antispam

R

Espacio seguro en la nube

R

Detección de URL maliciosas

R

Reescritura de direcciones URL en el momento del clic

R

Protección contra phishing de suplantación de identidad

R

Análisis del nombre mostrado

R

Comprobaciones de dominios de imitación

R

Políticas DLP de múltiples reglas

R

Listas de control del contenido

R

Cifrado basado en imposición

R

Cifrado basado en extracción (Complemento)

por Dantia | Sep 18, 2023

El Plan Tranquilidad de DANTIA Tecnología garantiza la continuidad de tu negocio mediante consultorías personalizadas en Infraestructura Cloud, Software y Ciberseguridad. Su objetivo es optimizar la movilidad, el teletrabajo y la protección de datos, asegurando la productividad y seguridad de tu empresa en todo momento.

Z

La transformación digital es un paso esencial para cualquier empresa que desee prosperar en un entorno de constante cambio e incertidumbre. En DANTIA Tecnología, creemos que este es el momento ideal para adoptar la digitalización y prepararse para cualquier eventualidad.

El Plan Tranquilidad de DANTIA Tecnología se basa en una consultoría integral, adaptada a las necesidades específicas de cada empresa o despacho profesional. Su objetivo principal es asegurar la productividad y la seguridad de tus empleados, sin importar la actividad de tu negocio ni las circunstancias externas que puedan afectar su operatividad.

Prepárate para cualquier eventualidad con el Plan Tranquilidad de DANTIA Tecnología.

El Plan Tranquilidad se articula en torno a tres pilares fundamentales, diseñados para abordar los aspectos clave de la operatividad y seguridad empresarial:

por Dantia | May 13, 2021

JANO Protect de DANTIA Tecnología es una solución integral de ciberseguridad que protege los entornos informáticos de tu empresa en todas sus fases. Con un DataCenter privado y servicios avanzados de seguridad en la nube, JANO Protect garantiza la protección de servidores, la seguridad del correo corporativo, copias de seguridad automatizadas y la administración gestionada de tus soluciones cloud. Su enfoque integral permite a las empresas operar de forma segura, ágil y eficiente, minimizando riesgos y garantizando la continuidad del negocio.

Beneficios clave de JANO Protect

Control de accesos mediante reglas de firewall avanzadas, protegiendo los servidores de accesos no autorizados.

~

Ejecución de aplicaciones de gestión empresarial en la nube con total seguridad, garantizando disponibilidad y rendimiento.

Z

Copias de seguridad programadas de archivos o discos completos con tecnología Acronis, asegurando la recuperación ante pérdidas de datos o ciberataques.

Conexiones cifradas para proteger la información sensible enviada por correo electrónico, previniendo accesos no autorizados.

Gestión experta de todas las soluciones cloud, lo que permite a la empresa centrarse en su negocio principal sin preocuparse por la infraestructura.

Asistencia continua y recomendaciones para adaptar la nube a las necesidades reales de la empresa, maximizando la eficiencia y la seguridad.

Descubre cómo JANO Protect puede blindar tu negocio frente a ciberataques y garantizar la continuidad operativa.

por Dantia | Abr 21, 2021

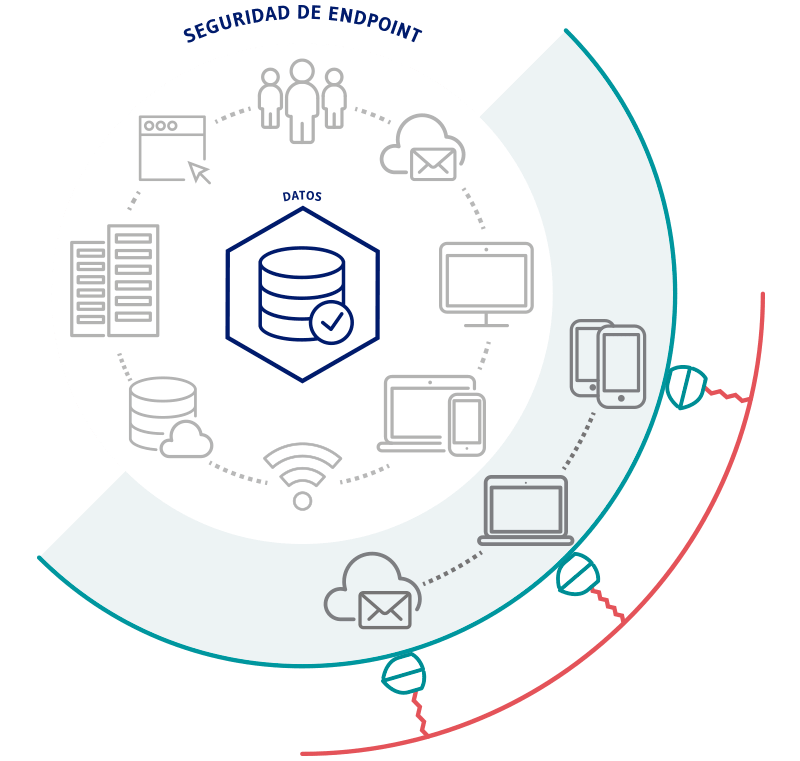

Proteger tus dispositivos contra virus, amenazas en línea y pérdida de datos es esencial. Los endpoints (ordenadores, móviles y otros dispositivos) son vulnerables a infecciones, por lo que se requiere una seguridad integral para proteger todo el sistema de TI. Nuestra Solución de Ciberseguridad Endpoint te permite controlar los dispositivos que acceden a tu red, revocar permisos administrativos locales y restringir la navegación por Internet, garantizando una protección completa.

Ventajas clave de nuestra Solución de Seguridad Endpoint

Mantén tus equipos completamente seguros con protección avanzada contra virus, malware y amenazas persistentes. Garantiza la integridad de tus archivos y la estabilidad de tu sistema operativo.

Protege tu dispositivo móvil frente a todo tipo de amenazas cibernéticas. Evita el robo de información sensible y asegura la privacidad de tus aplicaciones y comunicaciones.

Defiende tu correo electrónico contra ciberataques, como el phishing y el malware. Aplica buenas prácticas de ciberseguridad para garantizar una comunicación segura y libre de riesgos.

Cifra de forma integral discos, dispositivos y archivos temporales. Asegura la protección de la información del usuario, los datos del sistema operativo y los archivos críticos.

Gestiona de forma centralizada los permisos de usuarios y dispositivos que acceden a tu red. Limita privilegios innecesarios para evitar accesos no autorizados.

Detecta y responde de inmediato a cualquier actividad sospechosa en tu red. Anticípate a las amenazas antes de que comprometan tu seguridad.

Descubre cómo nuestra solución de ciberseguridad puede proteger cada uno de tus dispositivos y puntos de acceso.

¿Qué cubre nuestra Seguridad de Endpoint?

Proteger tus dispositivos contra virus, amenazas en línea y la pérdida de información se ha convertido en una necesidad esencial para garantizar la seguridad y continuidad de tus operaciones digitales.

Protección de Equipo Final (Endpoint)

N

EDR – Detección y respuesta automático para endpoints.

N

Bloqueo de aplicaciones con comportamiento malicioso.

N

Antiransomware. Detección basada en firmas y de nueva generación.

N

Control de comportamiento/Sistemas de prevención contra intrusiones en el host (HIPS).

N

Análisis de malware con Deep Learning.

N

Control de aplicaciones y archivos.

N

Protección web: búsqueda de direcciones URL y bloqueo de sitios web maliciosos.

N

Prevención de pérdidas de datos (DLP).

N

Protección de la encriptación del disco duro por ataques.

N

Protección de la encriptación del disco de arranque (MBR) por ataques.

N

Protección contra robos de credenciales.

N

Protección contra aumento de privilegios.

N

Protección contra el uso de técnicas como las cuevas de código y el AtomBombing.

Protección de Correo Electrónico

N

Escaneado de mensajes entrantes.

N

Escaneado de mensajes salientes.

N

Protección antivirus, anti-spam, anti-phishing y anti-malware.

N

Protección basada en inteligencia artificial: Protección contra amenazas conocidas y desconocidas.

N

Protección contra fuga de datos (DLP).

N

Política de usuario / grupo / dominio.

N

Bloqueo/notificación/cifrado de correo electrónico basado en políticas.

N

Portal de autoservicio para el usuario final con controles de administración: Zona de cuarentena de correo no deseado.

N

Protección de Office 365, G Suite y otras principales plataformas.

N

Sincronización con AD automática.

N

Control de comportamiento.

N

Administración de listas blancas y negras.

N

Agente de transferencia de mensajes integrado.

N

Bandeja de entrada de emergencia 24/7.

N

Protección de direcciones URL en el momento del clic.

N

Panel de generación de informes e informes detallados.

N

Políticas de control de contenido (palabras clave y tipos de archivo).

N

Cifrado completo de disco.

N

Cifrado para recursos compartidos.

N

Cifrado de archivos/carpetas.

N

Cifrado de medios extraíbles.

N

Protección contra la fuga de datos (DLP).

N

Consola de administración central: Synchronized Encryption.

N

Gestión del cifrado de dispositivos con BitLocker y FileVault 2 de forma centralizada.

N

Compatible con Windows, Mac, iOS, Android y el intercambio de archivos en la nube.

N

Cifrado siempre activo que protege los datos en cualquier lugar.

N

Cifrado transparente para los usuarios autorizados.

N

Protección (encriptación) proactiva contra los robos de datos.

N

Protección contra amenazas en tiempo real.

N

Uso compartido externo seguro con archivos protegidos con contraseña.

N

Recuperación segura de claves de encriptación en dispositivos móviles.

N

Colaboración segura de contenido en dispositivos móviles.

Protección de Dispositivos Móviles

N

MDM (o integración con MDMs de terceros):

Gestión de pérdidas o robos.

Incluídos ordenadores Windows 10 y macOS.

Gestión de activos e inventario.

Informes.

N

Seguridad de red:

Reglas de cumplimiento y corrección.

Detección de ataques MitM.

Protección web contra contenido malicioso online.

Filtrado web para contenido no deseado (14 categorías).

Protección web.

Protección contra el phishing de direcciones URL de mensajes de texto.

N

Seguridad de aplicaciones:

Instalar, eliminar y ver apps.

Almacén empresarial de apps.

Control de apps, lista blanca/lista negra.

Gestión y configuración de aplicaciones Office 365.

Protección contra malware y ransomware.

Detección de apps no deseadas (PUA).

Reputación de apps.

Detección de apps no procedentes de App Store (al usarse con la UEM de Sophos Mobile).

N

Seguridad de dispositivos:

Detección de «jailbreaking» o «rooting».

Comprobación de la versión del SO.

Asesor de actualizaciones del SO.

N

Funciones de seguridad adicionales:

Escáner de códigos QR seguro.

Cofre de contraseñas.

Authenticator (TOTP y HOTP).

Gestor de privacidad.

Gestor de seguridad del dispositivo.

Bloqueo de llamadas.

Copia de seguridad.

Contenedores seguros para correo electrónico, documentos y contenido web.

Contenedores para aislar el correo, calendario y contactos privados del corporativo. Igualmente para documentos de empresa y contenido web.

N

Integración de sistemas:

Integración del acceso condicional de Intune.

Integración de SIEM.

Seguridad Sincronizada con Sophos Wireless

por Dantia | Abr 21, 2021

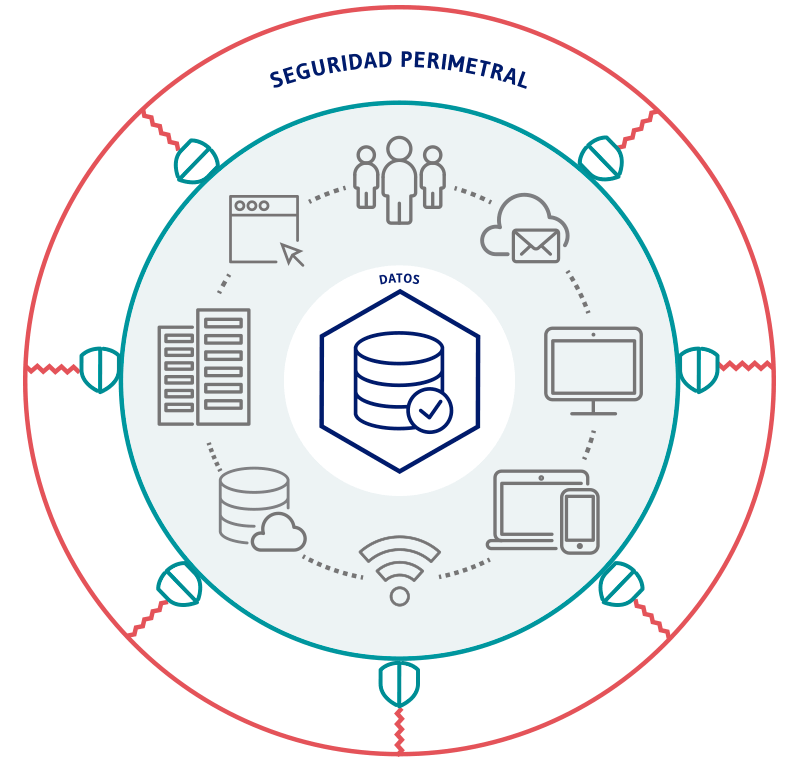

En DANTIA Tecnología, configuramos e implementamos Firewalls de última generación para controlar el tráfico de red, permitiendo solo lo autorizado y bloqueando amenazas externas. Te ofrecemos soporte continuo para que puedas monitorear la seguridad de tu infraestructura en tiempo real, garantizando la privacidad y protección de tus datos frente a ataques. Ideal para empresas que utilizan aplicaciones web y buscan la mejor tecnología en ciberseguridad.

Ventajas clave de nuestra Solución de Seguridad Perimetral

Previene y supervisa el acceso no autorizado, el uso indebido y la modificación de tu red, garantizando una defensa sólida frente a amenazas externas.

Ejecuta amenazas en un entorno seguro y aislado, minimizando los daños y protegiendo tu equipo de virus y software malicioso.

Defiende uno de tus activos más expuestos, tu presencia online, contra una amplia gama de amenazas cibernéticas.

Aísla sitios web no confiables, protegiendo a tu empresa mientras los empleados navegan por Internet y acceden a aplicaciones externas.

Supervisión continua para detectar y neutralizar cualquier actividad sospechosa en tiempo real, garantizando que tu red esté siempre protegida.

Una solución completa que cubre tanto tu red como los dispositivos y aplicaciones, asegurando una defensa global contra amenazas.

Solicita más información y descubre cómo nuestra solución Perimetral puede proteger tu red, dispositivos y datos.

¿Qué cubre nuestra Seguridad Perimetral?

Nuestra solución identifica ataques externos en tiempo real, activa alertas inmediatas, aísla el tráfico malicioso para evitar su propagación y aplica filtros avanzados que reconocen y bloquean patrones de comportamiento sospechoso.

N

Protección contra ataques (de cualquier nivel de sofisticación).

N

Protección contra amenazas avanzadas.

N

Sistema de conexión por VPN.

N

Respuesta automática a incidentes de seguridad.

N

Identificación de los usuarios de mayor riesgo.

N

Identificación de aplicaciones desconocidas.

N

Políticas basadas en identidad: independizan de la dirección IP, ubicación, red o dispositivo.

N

Generación de informes detallados.

N

Protección de la encriptación del disco duro por ataques.

N

Protección de la encriptación del disco de arranque (MBR) por ataques.

N

Control de grupos y usuarios.

N

Escaneado HTTPS del tráfico.

N

Generación de informes detallados.

N

Protección de la encriptación del disco duro por ataques.

N

Protección contra amenazas de día cero.

N

Protección de la encriptación del disco de arranque (MBR) por ataques.

N

Protección contra ransomware.

Protección de Correo Electrónico

N

Protección completa de SMTP y POP.

Protección de Página web y aplicaciones on-line de empresa

N

Protección de servidor(es) web.

N

Protección de servidor de aplicaciones de empresa.

N

Protección contra ataques.

N

Acceso seguro de usuarios externos autorizados.

por Dantia | Abr 21, 2021

Protege tu negocio con una solución 360º que blinda tu red interna y los dispositivos que se conectan desde fuera. La Seguridad Perimetral detecta y bloquea ataques externos con filtros inteligentes, sandboxing y protección web, de correo y aplicaciones online. La Seguridad de Endpoint defiende ordenadores, móviles y tablets contra virus, ransomware y phishing, con cifrado de disco y control de acceso para proteger tu información.

¿Qué cubre nuestra Seguridad Perimetral?

Nuestra solución identifica ataques externos en tiempo real, activa alertas inmediatas, aísla el tráfico malicioso para evitar su propagación y aplica filtros avanzados que reconocen y bloquean patrones de comportamiento sospechoso.

N

Protección contra ataques (de cualquier nivel de sofisticación).

N

Protección contra amenazas avanzadas.

N

Sistema de conexión por VPN.

N

Respuesta automática a incidentes de seguridad.

N

Identificación de los usuarios de mayor riesgo.

N

Identificación de aplicaciones desconocidas.

N

Políticas basadas en identidad: independizan de la dirección IP, ubicación, red o dispositivo.

N

Generación de informes detallados.

N

Protección de la encriptación del disco duro por ataques.

N

Protección de la encriptación del disco de arranque (MBR) por ataques.

N

Control de grupos y usuarios.

N

Escaneado HTTPS del tráfico.

N

Generación de informes detallados.

N

Protección de la encriptación del disco duro por ataques.

N

Protección contra amenazas de día cero.

N

Protección de la encriptación del disco de arranque (MBR) por ataques.

N

Protección contra ransomware.

Protección de Correo Electrónico

N

Protección completa de SMTP y POP.

Protección de Página web y aplicaciones on-line de empresa

N

Protección de servidor(es) web.

N

Protección de servidor de aplicaciones de empresa.

N

Protección contra ataques.

N

Acceso seguro de usuarios externos autorizados.

¿Qué cubre nuestra Seguridad de Endpoint?

Proteger tus dispositivos contra virus, amenazas en línea y la pérdida de información se ha convertido en una necesidad esencial para garantizar la seguridad y continuidad de tus operaciones digitales.

Protección de Equipo Final (Endpoint)

N

EDR – Detección y respuesta automático para endpoints.

N

Bloqueo de aplicaciones con comportamiento malicioso.

N

Antiransomware. Detección basada en firmas y de nueva generación.

N

Control de comportamiento/Sistemas de prevención contra intrusiones en el host (HIPS).

N

Análisis de malware con Deep Learning.

N

Control de aplicaciones y archivos.

N

Protección web: búsqueda de direcciones URL y bloqueo de sitios web maliciosos.

N

Prevención de pérdidas de datos (DLP).

N

Protección de la encriptación del disco duro por ataques.

N

Protección de la encriptación del disco de arranque (MBR) por ataques.

N

Protección contra robos de credenciales.

N

Protección contra aumento de privilegios.

N

Protección contra el uso de técnicas como las cuevas de código y el AtomBombing.

Protección de Correo Electrónico

N

Escaneado de mensajes entrantes.

N

Escaneado de mensajes salientes.

N

Protección antivirus, anti-spam, anti-phishing y anti-malware.

N

Protección basada en inteligencia artificial: Protección contra amenazas conocidas y desconocidas.

N

Protección contra fuga de datos (DLP).

N

Política de usuario / grupo / dominio.

N

Bloqueo/notificación/cifrado de correo electrónico basado en políticas.

N

Portal de autoservicio para el usuario final con controles de administración: Zona de cuarentena de correo no deseado.

N

Protección de Office 365, G Suite y otras principales plataformas.

N

Sincronización con AD automática.

N

Control de comportamiento.

N

Administración de listas blancas y negras.

N

Agente de transferencia de mensajes integrado.

N

Bandeja de entrada de emergencia 24/7.

N

Protección de direcciones URL en el momento del clic.

N

Panel de generación de informes e informes detallados.

N

Políticas de control de contenido (palabras clave y tipos de archivo).

N

Cifrado completo de disco.

N

Cifrado para recursos compartidos.

N

Cifrado de archivos/carpetas.

N

Cifrado de medios extraíbles.

N

Protección contra la fuga de datos (DLP).

N

Consola de administración central: Synchronized Encryption.

N

Gestión del cifrado de dispositivos con BitLocker y FileVault 2 de forma centralizada.

N

Compatible con Windows, Mac, iOS, Android y el intercambio de archivos en la nube.

N

Cifrado siempre activo que protege los datos en cualquier lugar.

N

Cifrado transparente para los usuarios autorizados.

N

Protección (encriptación) proactiva contra los robos de datos.

N

Protección contra amenazas en tiempo real.

N

Uso compartido externo seguro con archivos protegidos con contraseña.

N

Recuperación segura de claves de encriptación en dispositivos móviles.

N

Colaboración segura de contenido en dispositivos móviles.

Protección de Dispositivos Móviles

N

MDM (o integración con MDMs de terceros):

Gestión de pérdidas o robos.

Incluídos ordenadores Windows 10 y macOS.

Gestión de activos e inventario.

Informes.

N

Seguridad de red:

Reglas de cumplimiento y corrección.

Detección de ataques MitM.

Protección web contra contenido malicioso online.

Filtrado web para contenido no deseado (14 categorías).

Protección web.

Protección contra el phishing de direcciones URL de mensajes de texto.

N

Seguridad de aplicaciones:

Instalar, eliminar y ver apps.

Almacén empresarial de apps.

Control de apps, lista blanca/lista negra.

Gestión y configuración de aplicaciones Office 365.

Protección contra malware y ransomware.

Detección de apps no deseadas (PUA).

Reputación de apps.

Detección de apps no procedentes de App Store (al usarse con la UEM de Sophos Mobile).

N

Seguridad de dispositivos:

Detección de «jailbreaking» o «rooting».

Comprobación de la versión del SO.

Asesor de actualizaciones del SO.

N

Funciones de seguridad adicionales:

Escáner de códigos QR seguro.

Cofre de contraseñas.

Authenticator (TOTP y HOTP).

Gestor de privacidad.

Gestor de seguridad del dispositivo.

Bloqueo de llamadas.

Copia de seguridad.

Contenedores seguros para correo electrónico, documentos y contenido web.

Contenedores para aislar el correo, calendario y contactos privados del corporativo. Igualmente para documentos de empresa y contenido web.

N

Integración de sistemas:

Integración del acceso condicional de Intune.

Integración de SIEM.

Seguridad Sincronizada con Sophos Wireless